コラム

相次ぐランサムウェア被害は「対岸の火事」ではない

2026.03.12

進化するランサムウェアの脅威

昨年、アサヒグループホールディングス(以下、アサヒGHD)、アスクルといった大手企業がランサムウェアによるサイバー攻撃を受け、大きな被害を被ったというニュースは、連日報道されサイバー攻撃の脅威が現実世界に大きな影響を与えることをまざまざと示しました。これらのサイバー攻撃によって、ひとたびシステム障害が起こされれば、物理的な復旧が困難であるがゆえに、被害は数週間、また数カ月に及ぶこともあります。報道によれば、システム復旧費用だけでなく、一日あたり数十億円の売上機会損失が発生していたとあります。企業にとって生命線であるビジネスモデルを壊されることに加えて、「社会的信用の失墜」や「サプライチェーンへの影響」も深刻なものになるのです。この報道を『自社にも起きうること』と脅威を感じた経営者も多いと思います。

ランサムウェアの脅威は、IPA(独立行政法人 情報処理推進機構)の10大脅威に毎年ランキング1位になっており、「情報セキュリティ白書2025」によれば、民間企業だけでなく、地方公共団体を含む政府系機関もランサムウェアなどによるサイバー攻撃の「主要な標的」となっており、機微情報を含む個人情報の流出、行政サービスの停止などの脅威は急速に高まっていると指摘されています。

| 順位 | 「組織」向け脅威 | 初選出年 | 10大脅威での取り扱い (2016年以降) |

|---|---|---|---|

| 1 | ランサム攻撃による被害 | 2016年 | 11年連続11回目 |

| 2 | サプライチェーンや委託先を狙った攻撃 | 2019年 | 8年連続8回目 |

| 3 | AIの利用をめぐるサイバーリスク | 2026年 | 初選出 |

| 4 | システムの脆弱性を悪用した攻撃 | 2016年 | 6年連続9回目 |

| 5 | 機密情報を狙った標的型攻撃 | 2016年 | 11年連続11回目 |

| 6 | 地政学的リスクに起因するサイバー攻撃(情報戦を含む) | 2025年 | 2年連続2回目 |

| 7 | 内部不正による情報漏えい等 | 2016年 | 11年連続11回目 |

| 8 | リモートワーク等の環境や仕組みを狙った攻撃 | 2021年 | 6年連続6回目 |

| 9 | DDoS攻撃(分散型サービス妨害攻撃) | 2016年 | 2年連続7回目 |

| 10 | ビジネスメール詐欺 | 2018年 | 9年連続9回目 |

ランサムウェアは、企業がITセキュリティ対策を進める以上の速さでその脅威を増しています。 2025年の報道に出たQilin(キリン)というサイバー犯罪グループの使用したランサムウェアは、古典的なファイル暗号化型マルウェアではなく、その活動量・戦術・モデルの特徴、そして被害額が際立つ存在として注目されています。特筆すべきものに以下のようなことが挙げられます。

1.RaaS(Ransomware-as-Service)モデルによる大規模展開

QilinはRaaS(ランサムウェア・アズ・ア・サービス)として設計されており、攻撃コード・インフラ・交渉ツールまで包括的に提供されている点が特徴です。 これにより攻撃者の分業化が進み、技術力の低い攻撃者でも大きな被害を与えられるようになり、業界に関係なく多くの企業に対して脅威が急増しています。

2.二重恐喝(Double Extortion)を標準戦術として利用

単にファイルを暗号化して身代金を要求するだけでなく、事前にデータの大量窃取(exfiltration)を行い、公開や販売の脅しを加える戦術を採用しています。この脅しに応じても攻撃が停止される保証はありません。また交渉に応じたことが公表されれば、社会的信頼性が落ちるだけでなく、恐喝に屈する企業として何度でも攻撃対象となってしまいます。

3.クロスプラットフォーム対応と柔軟な攻撃コード

QilinはGoやRust といった開発言語で開発され、Windows だけでなく Linux OSや仮想化基盤も標的にするなど、さまざまなコンピュータにとって脅威となります。『自社はWindows Serverではないから大丈夫』というのは、いまや迷信の類になっています。

4.検知回避・侵入後活動の巧妙化

報告によれば Qilin は、正規ツールやシステム機能を悪用し、侵入後に検知を避けてレジストリやスケジュールタスクなどを利用するなど、マルウェア検出を回避し攻撃の継続を可能にするとされています。

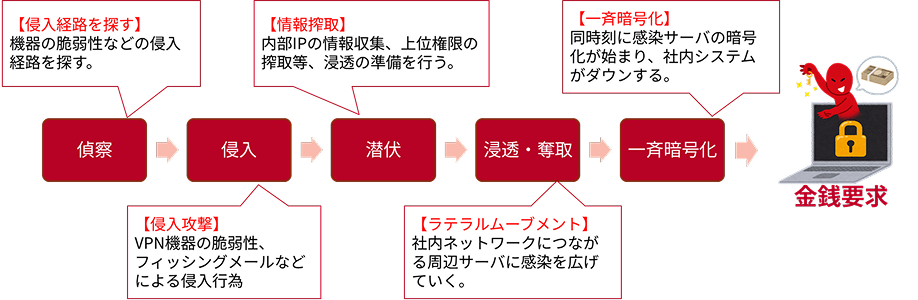

初期型のランサムウェアが侵入したコンピュータに対する単純暗号化攻撃でした。しかし、Qilinはキルチェーン(偵察→侵入→潜伏→浸透・奪取→暗号化→恐喝 )といった被害拡大の流れを持っており、より甚大な被害を出せるように進化しているのです。

セキュリティ対策は費用であり、ROIが見込めるものではありません。これまではサイバー攻撃は、米国など海外で起こるものと考えられ、対策が後手に回っていた企業が少なくありませんでした。今回の報道は、日本企業においても世界のサイバー攻撃の対象になることを改めて認識させたと言えます。

「つながる仕組み」が「止まる原因」になる瞬間

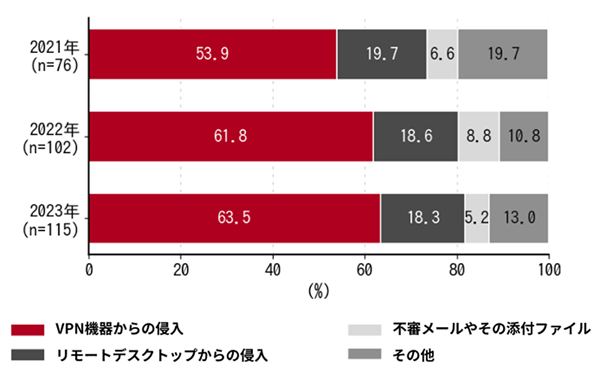

VPNは、長年にわたり安全なリモートアクセス手段として利用されてきました。現在もVPNは多くの企業で利用されており、本社・営業所・倉庫・外部委託先をつなぐ基盤として欠かせない存在だと思います。これまではランサムウェアの主な感染源は、メール等の添付ファイル経由が主流とされてきました。しかし、情報セキュリティ白書によるとランサムウェアの感染経路として、VPN機器経由が年々増加しており、2023年の段階で全体の6割超を占めるまでになりました。

昨年、大手ネットワーク機器メーカーFortinet社は、2026年5月を以ってSSL-VPN技術サポートを終了することを公表し、大きなニュースとなりました。 実際にSSL-VPN技術の実装に対して、脆弱性に付けられる世界共通番号が2024-2025年の1年の間に6個以上公表される等の問題が指摘されていました。暗号技術としては強くても、対応パッチの開発や適用など運用負荷が原因だと思われます。このような状況で、メーカーが対策を発表する前に攻撃を仕掛けるゼロデイ攻撃の懸念も大きくなります。

加えてサイバー攻撃の対象は、ターゲット企業のみならずサプライチェーンの関連企業にも広がっています。ある企業を攻撃するために取引先企業に侵入を試み、踏み台として目的の企業に侵入するという具合です。もはや自社だけには収まらず、ランサムウェアは自然災害やテロなどと同じく、いつ発生するか分からず甚大な被害をもたらす経営の脅威となりました。いままで企業活動を支えてきたVPN技術は、その脅威の主要な侵入経路としても指摘されています。

アサヒGHDの決断。ゼロトラスト方式への移行

アサヒGHDは記者会見で再発防止策として、「VPN全廃」を掲げました。センセーショナルな話でしたが、私はこれを単なる技術的な宣言ではなく、セキュリティに対する経営メッセージだと考えています。

記者会見では、アサヒGHDの経営理念を遂行するための施策として以下が発表されました。

1.一度中に入れたら信頼する設計をやめる。

2.侵入されても被害を拡大させない。

3.常に検証し、攻撃監視の精度を向上させていく。

4.セキュリティガバナンス、体制を強化する。

つまり、ゼロトラスト前提でセキュリティを再設計し、侵入を前提として早期発見、早期対応、被害最小化が行われるシステム的な強化と運用体制の改善の宣言と捉えることができます。

間違えて頂きたくないのは、あくまで『VPN技術=危険な技術』では無いということです。VPNの暗号強度そのものが原因で侵害された事例はほぼありません。問題は徹底されない運用と、従来型VPNの最大の特徴である「一度認証が通れば、内部ネットワークに広く接続できる」という技術仕様にあります。これは利便性の裏返しでもあります。攻撃者が何らかの方法でVPNの認証情報を奪取した場合、正規利用者を語り、接続認証を受けてしまうことができます。そしてネットワーク内部を自由に正当なユーザーとして移動できる権限を与えられてしまうのです。

加えて多くのVPN機器には、度々脆弱性が見つかっています。ネットワーク機器OSにセキュリティパッチを適用したという企業は思いのほか多くありません。既知の脆弱性(既に公表されたもの)が放置され、ひどい場合にはネットワーク機器の数、OSバージョン自体が把握されていない場合もあります。

普段は安全だと信頼されているVPN装置ですが、このような運用ではエントリーポイント(攻撃者からの直接攻撃対象)となってしまいます。通常、VPN装置自体はインターネットに公開されているため、さらにリスクは高まります。

アサヒGHD は記者会見で、このようなVPN機器をできるだけ廃止して、エントリーポイント自体を削減することを示しました。 ゼロトラスト前提のネットワークに再設計し、運用による脆弱性ができないようセキュリティガバナンスと体制を整備するともありました。 今回の重大なインシデントを経て、事業を守るために必要な措置であるとされたのです。

VPNリプレースの判断軸は「接続」ではなく「制御」である

セキュリティリスクに対する基本戦略は「回避」、「低減」、「転嫁」、「受容」の4つです。ランサムウェア被害にあたっては、なるべく「回避」を選択したいものです。 そのためにはVPNを延命するのではなく、アクセスの考え方そのものを変えるアプローチについて考える必要があります。

VPNの問題点は「①接続時の認証のみで、その後はフリーハンドになること」、「②運用がおろそかになり脆弱性が放置されやすいこと。」でした。

「①接続時の認証のみで、その後はフリーハンドになること」への対応

これはお城に例えられます。社内ネットワークという城に『入城』することは非常に困難でも、中ではどこにでも行き放題という状況です。城門の警備(境界防御型)では、ひとたび敵が入り込んでしまうと、城内は無警戒でやりたい放題です。城内は味方ばかりと考えられていたのですが、実際には、お城の正門を不正に通過した曲者が侵入していて、そうした侵入者を取り締まる方法がありませんでした。

ゼロトラスト的な考え方では、入城時の厳格な本人確認が行われると、城内の目的の建物に立ち入れる1回限りの鍵が渡されます。その人だけが建物の中に入れるというイメージです。「①敵の侵入は必ず起こる。」だから「②誰も信用せずに毎回確認する。」 という実践するのです。これであれば敵に何か仕掛けられたとしても、その建物だけの被害で済み、「被害を局所化」できます。

ZTNA(Zero Trust Network Access)は、この考え方をリモート接続に適用した仕組みです。 ユーザーの認証情報に合わせて、「特定のアプリケーション(城内の建物)にのみ接続させる制御」を行います。仮にユーザー情報が悪用された場合でも、定義された限定的に被害を留めます。この『必要最小限のアクセス許可』がランサムウェアのラテラルムーブメントを阻害し、リスクを『軽減』させます。

「②運用がおろそかになり脆弱性が放置されやすいこと。」への対応

社内ネットワークを守るにあたって「城門」の役割を果たすVPN装置ですが、不思議なことにメンテナンスがおろそかになりがちの機器でもあります。セキュリティ製品という安心感のせいなのか、脆弱性対応も放置され、近年の攻撃手法の高度化によって攻略されることケースが目立ちます。鉄壁の城門に「脆弱性」という隠し通路ができ、誰にも気づかれずに敵が城内に入ってくるリスクが拡大してきたのです。

この問題の一番の対策は、企業側に攻撃箇所となる接続点(エントリーポイント)を持たせない構成です。VPN装置が、まさにこのエントリーポイントになります。

ZTNAではエントリーポイントをクラウド側に配置します。これらにより、アタックサーフェイス攻撃など、認証機能だけではなく、構造的にも侵入攻撃を無効化しようとしています。

ジャパンシステムが実践するリモートワーク再構築

ジャパンシステム株式会社は、1969年設立の歴史を持つ中堅のソフトウェア・情報処理企業です。自治体向け財務パッケージ「FAST財務会計」や金融・通信系システムで強みを持ち、独立系IT企業として、システムの設計から保守・運用までワンストップでサービスを提供しています。コロナ期以降、企業では在宅勤務などリモートワークが増え、弊社のようなシステム開発会社の開発環境も大きく変化しました。お客様企業のシステム開発を行う社内環境と従業員の自宅をVPNで接続し、端末認証とID/パスワードでセキュリティを担保していました。それでも当社がリモートワーク環境の刷新に至ったのは、2つの大きな要因があります。

1.サイバー攻撃は実際に発生する。

2025年上半期、お客様から『インターネットへのネットワーク速度が落ちている。』との報告が上がってきました。調査を進めるとUTM(ファイアウォール)のVPN機能のログに大量の認証失敗の痕跡が残っていました。海外の方の名前をぶつけてログインを試みる内容であり、管理者IDを奪取する典型的なサイバー攻撃(辞書攻撃)の跡でした。 昨今のサイバー攻撃報道を受け、ログ管理などの体制強化を図っていたことが功を奏し、侵入こそ許しませんでした。しかし、このような攻撃が実際に自社のまわりで発生したことは衝撃的なものでした。業種や企業規模に関係なく、十分に発生しうるものだと改めて認識しました。もし自社にも発生し侵入を許していたら、自社被害だけでなく取引先にも多大な影響がでたことでしょう。そう考えると背筋が凍る思いです。

2.Fortinet社のSSL-VPN撤退表明

加えてFortinet社のSSL-VPN撤退表明は、大きな影響がありました。 最近になって、SSL-VPNは多くの脆弱性情報が公表されており、メーカーとして対応しきれなくなったようです。メーカーサポートの終了となれば、サイバー攻撃を受けるリスクが飛躍的に高まり、システム開発業務に支障をきたすようになります。自社被害だけでなく、万が一にも自社を踏み台にしたお客様へのサイバー攻撃を発生させないためにも、VPN構成の継続では限界があると判断しました。

このような経緯から、弊社は、リバースプロキシ型のソリューションであるHPE Aruba Networking SSE ZTNAの採用を決定しました。リバースプロキシ構成では、サーバーやクライアントから「ブローカー」と言われるクラウド上の仲介サービスにトンネルを張るため、自社のファイアウォールにインバウンド(外部から内部に対する通信)を許可する必要がなくなります。どこまで例外を作らず、この原則を実現できるかが選定のポイントとなりますが、HPE Aruba のZTNAはローカルネットワークが発想の起点となっており、社内Active Directoryや開発環境、AWSやAzureといったIaaS環境の両方へのアクセスも違和感なく設計することができました。

VPNの利点であったネットワーク利用の柔軟性は、反面、認証を突破された後の攻撃を許すリスクでした。今回の新リモート環境構築では、リモートユーザーから社内のIPネットワークを隠蔽できて、かつ、社内サーバーへのRDP接続(リモートデスクトップ接続)などの社内システムへは、開発効率を落とすことなくユーザーごとに必要な接続が行えるようになりました。またMFAを導入し、認証のセキュリティ強度をさらに向上することができました。

今回のHPE Aruba SSE ZTNAの実装では、最小のサブスクリプションライセンス(最低20ユーザー)で始まりました。既存の社内ネットワークの設定変更は必要とせず、ライセンス追加だけで拡張ができるため、初期投資も抑えられて必要最低限のスタート構成を組むことができます。今後は、当社のこの経験を多くのお客様に実体験して頂けるよう努めてまいります。

まずは「相談」から始めませんか?

- 現業のリモートVPNを今すぐ止める必要はありません

- ZTNAが自社に合うかの確認だけでもOK

- 情報システム部の負担を増やさない形でご提案します

VPN・ゼロトラスト無料相談受付中

「VPNの脆弱性対応に限界を感じている」、「ZTNAを検討したいが、何から始めればよいかわからない」

そんなお悩みをお持ちの方は、ぜひ一度ジャパンシステムにご相談ください。